Інформаційна безпека - багатогранна, можна навіть сказати, багатовимірна область діяльності, в якій успіх може принести тільки систематичний, комплексний підхід.

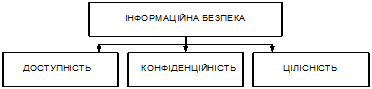

Спектр інтересів суб'єктів, зв'язаних з використанням інформаційних систем, можна розділити на наступні категорії показані на рис.1: забезпечення доступності, цілісності і конфіденційності інформаційних ресурсів та інфраструктури, що її підтримує.

Рисунок 1. Основні складові інформаційної безпеки

Іноді в число основних складових ІБ включають захист від несанкціонованого копіювання інформації, але, це дуже специфічний аспект з сумнівними шансами на успіх.

Пояснимо поняття доступності, цілісності і конфіденційності.

Доступність - це можливість за прийнятний час одержати необхідну інформаційну послугу.

Інформаційні системи створюються для отримання певних інформаційних послуг. Якщо за тими або іншими причинам надати ці послуги користувачам стає неможливо, це, очевидно, завдає збитку всім суб'єктам інформаційних відносин. Тому, не протиставляючи доступність решті аспектів, ми виділяємо її як найважливіший елемент інформаційної безпеки.

Особливо яскраво основна роль доступності виявляється в різного роду системах управління - виробництвом, транспортом тощо. Зовні менш драматичні, але також вельми неприємні наслідки - і матеріальні, і моральні - може мати тривала недоступність інформаційних послуг, якими користується велика кількість людей (н-д, продаж залізничних або авіаквитків, банківські послуги тощо).

Під цілісністю мається на увазі актуальність і несуперечність інформації, її захищеність від руйнування і несанкціонованої зміни.

Цілісність можна поділити на статичну (тобто незмінність інформаційних об'єктів) і динамічну (що відноситься до коректного виконання складних дій). Засоби контролю динамічної цілісності застосовуються, зокрема, при аналізі потоку фінансових повідомлень з метою виявлення крадіжки, переупорядковування або дублювання окремих повідомлень.

Цілісність виявляється найважливішим аспектом ІБ в тих випадках, коли інформація служить "керівництвом до дії". Рецептура ліків, призначені медичні процедури, набір і характеристики комплектуючих виробів, хід технологічного процесу - все це приклади інформації, порушення цілісності якої може опинитися в буквальному розумінні смертельним. Неприємним є спотворення офіційної інформації, будь то текст закону або сторінка Web-сервера якої-небудь урядової організації.

Конфіденційність - це захист від несанкціонованого доступу до інформації.

Конфіденційність – найбільш опрацьований у нас в країні аспект інформаційної безпеки. На жаль, практична реалізація заходів по забезпеченню конфіденційності сучасних інформаційних систем натрапляє на серйозні труднощі. По-перше, відомості про технічні канали просочування інформації є закритими, так що більшість користувачів позбавлена можливості скласти уявлення про потенційні ризики. По-друге, на шляху призначеної для користувача криптографії як основного засобу забезпечення конфіденційності стоять численні законодавчі перепони і технічні проблеми.

Якщо повернутися до аналізу інтересів різних категорій суб'єктів інформаційних відносин, то майже для всіх, хто реально використовує ІС, на першому місці стоїть доступність. Практично не поступається їй за важливістю цілісність - який сенс в інформаційних послугах, якщо вони містять спотворені відомості?

Нарешті, конфіденційні моменти існують у багатьох організаціях (н-д, в навчальних закладах прагнуть не розголошувати дані про екзаменаційні білети до іспиту та окремих користувачів).

Інформаційна безпека є одним з найважливіших аспектів інтегральної безпеки, на якому б рівні ми її не розглядали - національному, галузевому, корпоративному або персональному.

Для ілюстрації цього положення обмежимося декількома прикладами.

З’явилась інформація про те, що планується терористична атака Нью-Йоркської Біржі. Ціллю терористів є комп’ютерні системи, що зберігають і працюють з інформацією про торгові операції в США та Європі. Наслідки такої операції можуть призвести до криз світового масштабу.

У лютому 2001 року двоє колишніх співробітників компанії Commerce One, скориставшись паролем адміністратора, видалили з сервера файли, що складали крупний (на декілька мільйонів доларів) проект для іноземного замовника. На щастя, була резервна копія проекту, так що реальні втрати обмежилися витратами на слідство і засоби захисту від подібних інцидентів в майбутньому. У серпні 2002 року злочинці з'явилися перед судом.

Британський спеціаліст з інформаційних технологій Максвелл Парсонс отримав 2,5 роки ув’язнення за злом банкоматів за допомогою МР3-плеєра і спеціального програмного забезпечення. Таким чином він отримував конфіденційну інформацію про банківські рахунки клієнтів для клонування кредитних карток.

Невідомі “жартівники” скористалися принципами роботи онлайнової енциклопедії Wikipedia для розповсюдження шкідливого програмного забезпечення – нової модифікації вірусу Blaster.

Студентка Мічиганського університету втратила стипендію в розмірі 18 тисяч доларів через те, що її сусідка по кімнаті скористалася їх загальним системним входом (паролем) і відправила від імені своєї подруги електронний лист з відмовою від стипендії.

Зрозуміло, що подібних прикладів можна навести безліч.

Збільшення числа атак - це ще не найбільша неприємність. Гірше те, що постійно виявляються нові вразливі місця в програмному забезпеченні і, як наслідок, з'являється новий вигляд атак.

У таких умовах системи ІБ повинні вміти протистояти різноманітним атакам, як зовнішнім, так і внутрішнім, атакам автоматизованим і скоординованим. Іноді напад триває долі секунди; а інколи розтягується на години; так що підозріла активність практично непомітна. Метою зловмисників може бути порушення всіх складових ІБ - доступності, цілісності або конфіденційності.

Засобами досягнення інформаційної безпеки є:

- законодавчі заходи забезпечення інформаційної безпеки;

- адміністративні заходи (накази і інші дії керівництва організацій, пов'язаних з інформаційними системами, що захищаються);

- процедурні заходи (заходи безпеки, орієнтовані на людей);

- програмно-технічні заходи.

Закони і нормативні акти орієнтовані на всіх суб'єктів інформаційних відносин незалежно від їх організаційної приналежності (це можуть бути як юридична, так і фізична особи) в межах країни (міжнародні конвенції мають навіть ширшу область дії), адміністративні заходи – орієнтовані на всіх суб'єктів в межах організації, процедурні - на окремих людей (або невеликі категорії суб'єктів), програмно-технічні - на устаткування і програмне забезпечення.

Продемонструємо тепер, як можна розглядати систему захисту ІС, варіюючи рівень деталізації.

Нехай інтереси суб'єктів інформаційних відносин концентруються навколо ІС певної організації, що має в своєму розпорядженні два виробничі майданчики, що територіально розділені, на кожній з яких є сервери, які обслуговують своїх і зовнішніх користувачів, а також користувачів, що потребують внутрішніх і зовнішніх сервісів. Один з майданчиків обладнаний зовнішнім підключенням (тобто має вихід в Internet).

При погляді з нульовим рівнем деталізації ми побачимо лише те, що у організації є інформаційна система (див. рис. 2).

Рисунок 2. ІС при розгляді з рівнем деталізації 0.

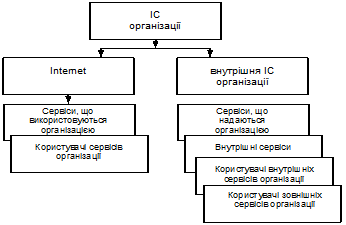

На першому рівні деталізації робляться видимими сервіси і користувачі, точніше, поділ на клієнтську і серверну частину (рис. 3).

Рисунок 3. ІС при розгляді з рівнем деталізації 1

На цьому рівні слід сформулювати вимоги до сервісів (до їх наявності, до доступності, цілісності і конфіденційності інформаційних послуг, що надаються), викласти способи виконання цих вимог, визначити загальні правила поведінки користувачів, необхідний рівень їх попередньої підготовки, методи контролю їх поведінки, порядок заохочення і покарання тощо. Можуть бути сформульовані вимоги і переваги по відношенню до серверних і клієнтських платформ.

На другому рівні деталізації ми побачимо наступне (див. рис. 4).

Рисунок 4. ІС при розгляді з рівнем деталізації 2

На цьому рівні нас все ще не цікавить внутрішня структура ІС організації, рівно як і деталі Internet. Констатується тільки існування зв'язку між цими мережами, наявність в них користувачів, а також внутрішніх та зовнішніх сервісів. Що це за сервіси, поки неважливо.

Знаходячись на рівні деталізації 2, ми повинні враховувати закони, застосовні до організацій, ІС яких забезпечені зовнішніми підключеннями. Йдеться про допустимість такого підключення, про його захист, про відповідальність користувачів, що звертаються до зовнішніх сервісів, і про відповідальність організацій, що відкривають свої сервіси для зовнішнього доступу. Конкретизація аналогічної спрямованості, з урахуванням наявності зовнішнього підключення, повинна бути виконана на адміністративному, процедурному і програмно-технічному рівнях.

Внутрішні помилки розподілених ІС представляють не меншу небезпеку, а гарантувати їх відсутність в складних системах сучасна технологія програмування не дозволяє.

Одним з найміцніших стереотипів серед фахівців по ІБ є трактування операційної системи як домінуючого засобу безпеки. На розробку захищених ОС виділяються значні кошти. У сучасних ІС, ОС не контролює об'єкти, з якими працюють користувачі, рівно як і дії самих користувачів, які реєструються і враховуються прикладними засобами.