Мобильным системам, в отличие от других систем телекоммуникации необходима высокая степень защищенности. В связи с этим, для того чтобы защитить GSM системы, необходимо чтобы были определены следующие защитные функции:

· Абонентская аутентификация. Аутентификация подразумевает проверку подлинности абонента при доступе в систему.

· Шифрование информации, передаваемой по радиоканалу. Вся информация, обмен которой осуществляется между сетью и MS, всегда кодируется. MS декодирует только ту информацию, которая касается данной MS.

· Идентификация оборудования MS. Поскольку абонент и оборудование отдельны от GSM, необходимо разделять аутентификацию оборудования MS. Это означает, что MS, которая была украдена, больше не будет работать в сети.

· Конфиденциальность идентификации абонентов. Желательно, чтобы в процессе обмена информацией между MS и сетью по радиотракту идентификационный код MS (IMSI) передавался как можно меньшее число раз, например, только при включении абонента. Для исключения определения (идентификации) абонента путем перехвата сообщений, передаваемых по радиоканалу, каждому абоненту системы связи присваивается "временное удостоверение личности" - временный международный идентификационный номер пользователя (TMSI), который действителен только в пределах зоны расположения (LA). В другой зоне расположения ему присваивается новый TMSI. Если абоненту еще не присвоен временный номер (например, при первом включении подвижной станции), идентификация проводится через международный идентификационный номер (IMSI). После окончания процедуры аутентификации и начала режима шифрования временный идентификационный номер TMSI передается на подвижную станцию только в зашифрованном виде. Этот TMSI будет использоваться при всех последующих доступах к системе. Если подвижная станция переходит в новую область расположения, то ее TMSI должен передаваться вместе с идентификационным номером зоны (LAI), в которой TMSI был присвоен абоненту.

Первые три опции реализуются в узлах AUC и EIR. Последняя же, реализуется в MSC/VLR и будет описана позже в разделе «ВАРИАНТЫ ТРАФИКА»

Функции AUC

Первичной функцией AUC является предоставление информации, которая будет использоваться MSC/VLR для выполнения аутентификации абонента и выполнения процедур кодирования информации, передаваемой по радиоканалу между сетью и MS.

Информация, которую предоставляет AUC, называется триплетом и состоит из следующих элементов:

1. Случайный номер – Random Number – (RAND);

2. Подтвержденный код-отклик – Signed Response – (SRES);

3. Ключ шифрования – Ciphering Key – (Кс).

Триплеты

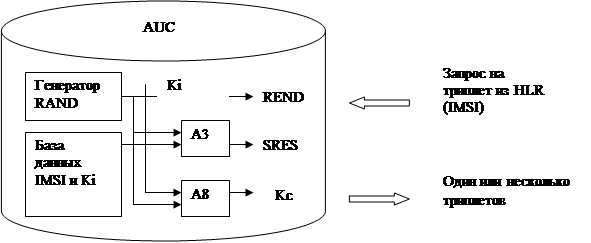

Во время подключения к сети (заключения контракта на обслуживания оператором) каждому абоненту назначается ключ аутентификации (Ki). Этот ключ хранится в AUC вместе с принадлежащим абоненту идентификатором IMSI. Оба этих элемента используются в процессе генерации триплетов. Оба этих элемента хранятся также в SIM. Для генерации одного триплета в AUC выполняются следующие шаги:

1. Генерируется случайный номер RAND;

2. RAND и Ki используются для расчета SRES и Kc путем использования двух различных алгоритмов – A3 и A8 соответственно.

3. RAND, SRES и Kс доставляются в HLR в виде триплета.

|

RAND - случайный номер;

SRES - подтвержденный ответ;

Кс - ключ шифрования;

Ki - ключ аутентификации абонента

IMSI - Международный идентификатор абонента мобильной связи

Рис. 5.5 Структура AUC

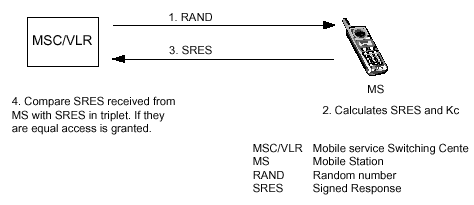

Процедура аутентификации

- MSC/VLR передает RAND в MS.

- MS, используя REND, вычисляет «подпись» SRES, а используя алгоритм A3 - ключ аутентификации абонента Ki.

- MS, используя Ki., вычисляет Kc и RAND, используя алгоритм A8. Kc будет использоваться MS для шифрования и дешифрования.

- «Подпись» SRES пересылается обратно в MSC/VLR, которые выполняют аутентификацию, проверяя, соответствует ли SRES, полученный от MS, тому SRES, который предоставляется из AUC. Если соответствует – MS получает доступ к сети, если не соответствует – доступ к сети блокируется.

Рис. 5.6 Процедура аутентификации

Разные операторы используют разные процедуры аутентификации. Они могут применять все или только некоторые из них. Аутентификация по выбору оператора может осуществляться:

- при каждой регистрации абонента;

- при каждой попытке установления соединения

- при обновлении местоположения

- перед активизацией или отменой дополнительных услуг.

Процедура шифрования

Обеспечение конфиденциальности означает, что информация об абоненте и сигнальная информация, передаваемая между BТS и MS, закрыта для неавторизованных пользователей.

Последовательность кодирования обеспечивается создается путем использования Кс и номера кадра TDMA, которые являются входными воздействиями на алгоритм шифрования А5. Основная цель данного шифрования состоит в том, чтобы исключить возможность неавторизованного доступа к речи, данным, сигнальной информации и т.д.

Для проверки процедуры шифрования используется определенная выборочная информация. Для этой цели используется команда режима фактического шифрования (М).

Рис. 5.7 Процедура шифрования

1. «M» и Kc передаются из MSC/VLR в BTS.

2. «M» перенаправляется в MS.

3. «М» кодируется, используя Кс (вычисленный ранее, вместе с SRES вл время выполнения процедуры аутентификации) и номер кадра TDMA, которые проходят через алгоритм кодирования А5.

4. Закодированное сообщение передается в BТS.

5. Закодированное «М» декодируется в BТS с использованием Кс, номера кадра TDMA и алгоритма декодирования А5.

6. Если декодирование «М» прошло успешно, сообщение о завершении режима шифрования передаётся в MSC. Вся информация, передаваемая через радиоэфир кодируется с данного момента, после декодирования «М».

В таблице 5.2 показано распределение секретной информации в аппаратных средствах системы связи GSM.

Таблица 5.2 - распределение секретной информации в аппаратных средствах системы связи GSM.

| № | Аппаратные средства | Вид секретной информации |

| Мобильная станция (без SIM) | А5 | |

| Модуль идентификации абонента (SIM) | A3; А8; IMSI; Ki; TMSI/LAI; Kc | |

| Центр аутентификации (AUC) | A3; А8; IMSI/Ki | |

| Опорный регистр местоположения (HLR) | Группы IMSI/RAND/SRES/Kc | |

| Визитный регистр (VLR) | Группы IMSI/RAND/SRES/Kc, IMSI/TMSI/LAI/Kc/CKSN | |

| Центр коммутации (MSC) | А5, TMSI/IMSI/Kc | |

| Контроллер базовой станции (BSC) | А5, TMSI/IMSI/Kc |

Функции EIR

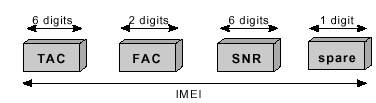

Процедура идентификации оборудования MS подразумевает использование кода IMEI. Структура данного кода следующая:

· TAC Type Approval Code. Код утвержденного типового образца.

· FAC Final Assembly Code. Код окончательно собранного изделия, идентифицирует производитель.

· SNR Serial Number. Индивидуальный серийный номер. Идентифицирует полностью все оборудование с учетом кодов TAC и FAC

· spare Свободные цифры. Зарезервированы для бедующего использования. Когда данный код передается MS, то значение данного кода должно быть всегда «0».

Процедура идентификации IMEI

1. MSC/VLR запрашивает IMEI у MS.

2. MS передает IMEI MSC.

3. MSC/VLR передаёт IMEI EIR.

4. По мере приёма IMEI, EIR проверяет три списка:

· Белый список. В белом списке располагаются все существующие серии идентификационных номеров оборудования, принадлежащих разным странам и операторам

· Чёрный список. Данный список содержит все номера IMEI, которым установлен запрет доступа в систему GSM.

· Серый список. (На уровне оператора) Список содержит IMEI телефонов, которые под подозрением.

5. Результат проверки IMEI передаётся MSC/VLR, который решает, разрешается или не разрешается доступ к системе данного оборудования.

Рис. 5.8 Процедура идентификации оборудования

Интерфейс передачи данных

Функции DTI

Интерфейс DTI выполняет функции взаимодействия для сети GSM (Inter-Working Function - IWF). Он выполняет функции обработки данных, таких как преобразование скорости передачи данных и обеспечивает функции, позволяющих обеспечивать взаимодействие сетей GSM различных операторов. Данные функции включают в себя:

· Передачу данных к/от PSTN. Включает поддержку модемных и факсимильных вызовов. При передачи данных DTI активирует модемное соединение и преобразует скорость передачи данных в требующуюся для данного модемного соединения.

· Передачу данных к/от ISDN. Все виды услуг по передаче данных в направлении ISDN являются доступными, так как MSC/DTI позволяет сетям ISDN и GSM свободно взаимодействовать между собой.

· Передачу данных к/от PDN. DTI обрабатывает данные, обмен которыми осуществляется между такими сетям передачи данных общего пользования (PDN - Public Data Networks), как, например, сеть передачи данных с коммутацией пакетов (Packet Switched PDN - PSPDN).

· Передачу данных между мобильными станциями. Обмен данными внутри PLMN должен проходить через DTI для осуществления обработки протокола, использующегося для адаптации скорости передачи данных в радиотракте.

· HSCSD. Режим высокоскоростной передачи данных с коммутацией каналов (HSCSD) позволяет использовать несколько (2, 3, 4) временных интервалов для передачи данных (1 TS - 9.6 кбит/сек).