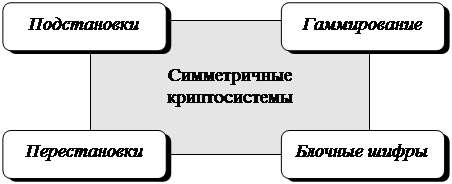

Все многообразие существующих криптографических методов можно свести к следующим классам преобразований:

|

Моно- и многоалфавитные подстановки.

Наиболее простой вид преобразований, заключающийся в замене символов исходного текста на другие (того же алфавита) по более или менее сложному правилу. Для обеспечения высокой криптостойкости требуется использование больших ключей.

Перестановки.

Также несложный метод криптографического преобразования. Используется как правило в сочетании с другими методами.

Гаммирование.

Этот метод заключается в наложении на исходный текст некоторой псевдослучайной последовательности, генерируемой на основе ключа.

Блочные шифры.

Представляют собой последовательность (с возможным повторением и чередованием) основных методов преобразования, применяемую к блоку (части) шифруемого текста. Блочные шифры на практике встречаются чаще, чем “чистые” преобразования того или иного класса в силу их более высокой криптостойкости. Российский и американский стандарты шифрования основаны именно на этом классе шифров.

Перестановки

Перестановкой s набора целых чисел (0,1,...,N-1) называется его переупорядочение. Для того чтобы показать, что целое i перемещено из позиции i в позицию s(i), где 0 £ (i) < n, будем использовать запись

s=(s(0), s(1),..., s(N-1)).

Число перестановок из (0,1,...,N-1) равно n!=1*2*...*(N-1)*N. Введем обозначение s для взаимно-однозначного отображения (гомоморфизма) набора S={ s 0, s 1,..., s N-1}, состоящего из n элементов, на себя.

s: S ® S

s: s i ® s s(i), 0 £ i < n

Будем говорить, что в этом смысле s является перестановкой элементов S. И, наоборот, автоморфизм S соответствует перестановке целых чисел (0,1,2,.., n -1).

Криптографическим преобразованием T для алфавита Zm называется последовательность автоморфизмов: T={T(n):1£n<¥}

T(n): Zm,n®Zm,n, 1£n<¥

Каждое T(n) является, таким образом, перестановкой n -грамм из Zm,n.

Поскольку T(i) и T(j) могут быть определены независимо при i¹j, число криптографических преобразований исходного текста размерности n равно (mn)![2]. Оно возрастает непропорционально при увеличении m и n: так, при m =33 и n =2 число различных криптографических преобразований равно 1089!. Отсюда следует, что потенциально существует большое число отображений исходного текста в шифрованный.

Практическая реализация криптографических систем требует, чтобы преобразования {T k: k Î K } были определены алгоритмами, зависящими от относительно небольшого числа параметров (ключей).

Системы подстановок

Определение Подстановкой p на алфавите Zm называется автоморфизм Zm, при котором буквы исходного текста t замещены буквами шифрованного текста p(t):

Zm à Zm; p: t à p(t).

Набор всех подстановок называется симметрической группой Zm è будет в дальнейшем обозначаться как SYM(Zm).

Утверждение SYM(Zm) c операцией произведения является группой, т.е. операцией, обладающей следующими свойствами:

Замкнутость: произведение подстановок p1p2 является подстановкой:

p: tàp1(p2(t)).

Ассоциативность: результат произведения p1p2p3 не зависит от порядка расстановки скобок:

(p1p2)p3=p1(p2p3)

Существование нейтрального элемента: постановка i, определяемая как i(t)=t, 0£t<m, является нейтральным элементом SYM(Zm) по операции умножения: ip=pi для "pÎSYM(Zm).

Существование обратного: для любой подстановки p существует единственная обратная подстановка p-1, удовлетворяющая условию

pp‑1=p‑1p=i.

Число возможных подстановок в симметрической группе Zm называется порядком SYM(Zm) и равно m!.

Определение. Ключом подстановки k для Zm называется последовательность элементов симметрической группы Zm:

k =(p 0, p 1,..., p n-1,...), p nÎSYM(Zm), 0£n<¥

Подстановка, определяемая ключом k, является криптографическим преобразованием T k, при помощи которого осуществляется преобразование n -граммы исходного текста (x0,x1,..,xn-1) в n -грамму шифрованного текста (y0,y1,...,yn-1):

yi= p (xi), 0£i<n

где n – произвольное (n=1,2,..). T k называется моноалфавитной подстановкой, если p неизменно при любом i, i=0,1,..., в противном случае T k называется многоалфавитной подстановкой.

Примечание. К наиболее существенным особенностям подстановки T k относятся следующие:

1. Исходный текст шифруется посимвольно. Шифрования n -граммы (x0,x1,..,xn-1) и ее префикса (x0,x1,..,x s -1) связаны соотношениями

T k (x0,x1,..,xn-1)=(y0,y1,...,yn-1)

T k (x0,x1,..,x s -1)=(y0,y1,...,y s -1)

2. Буква шифрованного текста yi является функцией только i-й компоненты ключа pi и i-й буквы исходного текста x i.

Подстановка Цезаря

Подстановка Цезаря является самым простым вариантом подстановки. Она относится к группе моноалфавитных подстановок.

Определение. Подмножество Cm={C k: 0£ k <m} симметрической группы SYM(Zm), содержащее m подстановок

C k: j®(j+ k) (mod m), 0£ k < m,

называется подстановкой Цезаря.

Умножение коммутативно, C k Cj=CjC k =Cj+ k , C0 – идентичная подстановка, а обратной к Cк является C k -1=Cm- k , где 0< k <m. Семейство подстановок Цезаря названо по имени римского императора Гая Юлия Цезаря, который поручал Марку Туллию Цицерону составлять послания с использованием 50-буквенного алфавита и подстановки C3.

Подстановка определяется по таблице замещения, содержащей пары соответствующих букв “исходный текст – шифрованный текст”. Для C3 подстановки приведены в Табл. 1. Стрелка (à) означает, что буква исходного текста (слева) шифруется при помощи C3 в букву шифрованного текста (справа).

Определение. Системой Цезаря называется моноалфавитная подстановка, преобразующая n -грамму исходного текста (x0, x 1,..,xn-1) в n ‑грамму шифрованного текста (y0,y1,...,yn-1) в соответствии с правилом

yi=C k (xi), 0£i<n.

Например, ВЫШЛИТЕ_НОВЫЕ_УКАЗАНИЯ посредством подстановки C3 преобразуется в еюыолхиврсеюивцнгкгрлб.

Таблица 1.

| Аàг | Йàм | Тàх | Ыàю |

| Бàд | Кàн | Уàц | Ьàя |

| Вàе | Лàо | Фàч | Эà_ |

| Гàж | Мàп | Хàш | Юàа |

| Дàз | Нàр | Цàщ | Яàб |

| Еàи | Оàс | Чàъ | _àв |

| Жàй | Пàт | Шàы | |

| Зàк | Рàу | Щàь | |

| Иàл | Сàф | Ъàэ |

При своей несложности система легко уязвима. Если злоумышленник имеет

1) шифрованный и соответствующий исходный текст или

2) шифрованный текст выбранного злоумышленником исходного текста,

то определение ключа и дешифрование исходного текста тривиальны.

Более эффективны обобщения подстановки Цезаря - шифр Хилла и шифр Плэйфера. Они основаны на подстановке не отдельных символов, а 2-грамм (шифр Плэйфера) или n -грамм[3] (шифр Хилла). При более высокой криптостойкости они значительно сложнее для реализации и требуют достаточно большого количества ключевой информации.