1. Проблемы информационной безопасности.

2. Защита информации и ее основные предметные направления.

3. Уровни и виды доступа к информации. Защита прав на доступ к информации.

4. Основные виды угроз информации в АСОД.

5. Методы защиты информации от несанкционированного доступа.

6. Классификация мер защиты информации.

7. Компьютерные вирусы и их классификация.

8. Методы борьбы с компьютерными вирусами.

Проблема компьютерной безопасности базируется на трех основных аспектах:

1. информационной безопасности;

2. безопасности самого компьютера;

3. организации безопасной работы человека с компьютерной техникой.

С точки зрения компьютерной безопасности каждое предприятие обладает своим собственным корпоративным богатством – информационным. Его нельзя спрятать, оно должно активно работать. Средства информационной безопасности должны обеспечивать содержание информации в состоянии, которое описывается тремя категориями требований: доступность, целостность, конфиденциальность. Основные составляющие информационной безопасности сформулированы в Европейских критериях («Оранжевая книга» в США, «Зеленая книга» в ФРГ, «Белая книга» в Евросоюзе и т.д.), принятых ведущими странами Европы:

· доступность информации – обеспечение готовности системы к обслуживанию поступающих к ней запросов;

· целостность информации – обеспечение существования информации в неискаженном виде;

· конфиденциальность информации – обеспечение доступа к информации только авторизованному кругу субъектов.

Защита информации (ЗИ) – комплекс мероприятий, направленных на обеспечение важнейших аспектов ИБ (целостности, доступности, конфиденциальности).

Основные предметные направления ЗИ:

1).охрана государственной тайны;

2). охрана коммерческой тайны;

3). охрана банковской тайны;

4). охрана профессиональной тайны;

5). охрана служебной тайны;

6). охрана персональных данных;

7). охрана интеллектуальной собственности.

Уровни доступа к информации с точки зрения законодательства:

1) информация без ограничения права доступа;

2) информация с ограниченным доступом;

3) информация, распространения которой наносит вред интересам общества;

4) объекты интеллектуальной собственности;

5) иная общедоступная информация.

Виды доступа к информации:

1) обязательное доведение (публикация);

2) свободный доступ;

3) предоставление информации по запросу юридических лиц;

4) предоставление информации по запросу физических лиц

Защита права на доступ к информации может осуществляться:

1) в форме, находящейся за пределами юрисдикции (самозащита своих прав и законных интересов);

2) в юрисдикционной форме:

а) в административном порядке;

б). в судебном порядке.

Основные виды угроз информации в АСОД – это преднамеренные угрозы, реализация которых заранее планируется злоумышленником для нанесения вреда:

1) угрозы несанкционированных действий со стороны людей;

2) угрозы несанкционированных действий со стороны программ, созданных людьми.

Задачи по защите информации от преднамеренных угроз:

А) преградить несанкционированный доступ к ресурсам вычислительных систем;

Б) сделать невозможным несанкционированное использование компьютерных ресурсов, если доступ к ним все же осуществлен;

В) своевременно обнаружить факт несанкционированных действий и устранить причины, а также последствия их реализации.

Методы защиты информации от несанкционированного доступа

Методы защиты информации от несанкционированного доступа

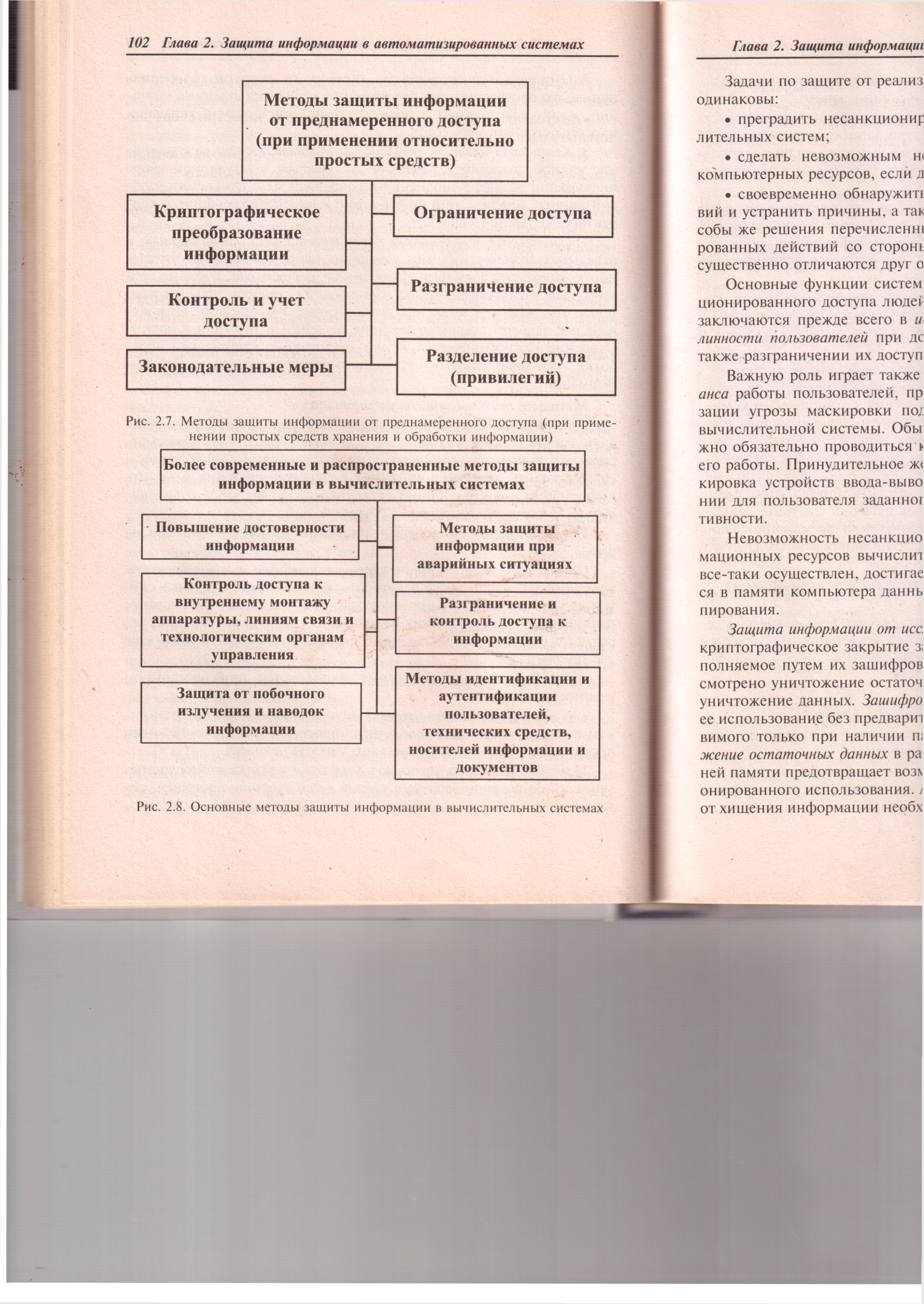

Рисунок 10 Методы защиты информации от преднамеренного доступа при применении простых средств хранения и обработки информации

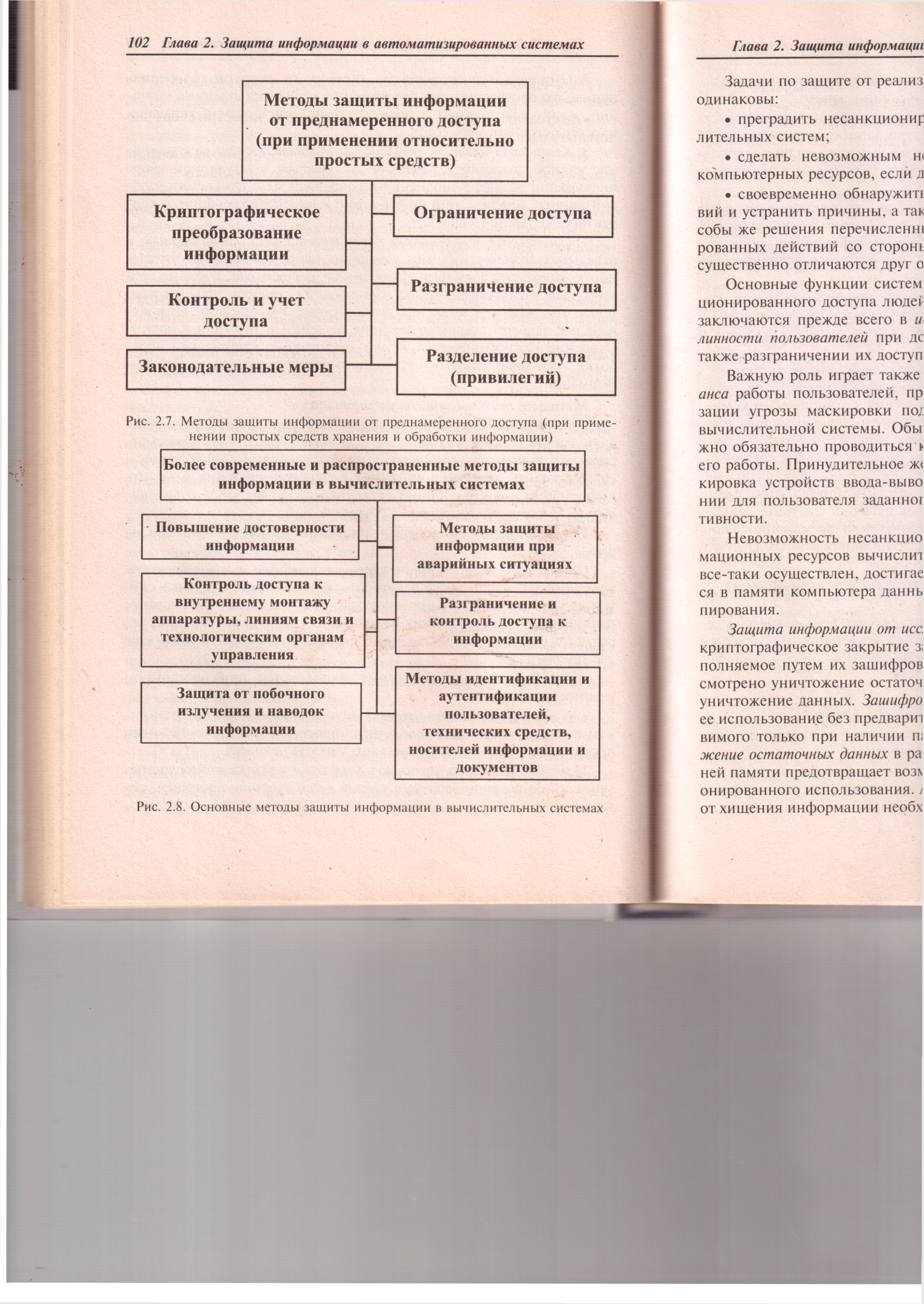

Рисунок 11 Основные методы защиты информации в вычислительных системах

Классификацию мер защиты можно представить в виде трех уровней: