Средства защиты информации:

· технические: замки, решётки на окнах, системы сигнализации и видеонаблюдения и т.п.

· программные: доступ по паролю, шифрование, удаление временных файлов, защита от вредоносных программ и др.

· организационные: распределение помещений и прокладку линий связи; политика безопасности организации

23) Компьютерные вирусы и типы вредоносных программ.

1. Компьютерный вирус — это программа, способная создавать свои копии (не обязательно совпадающие с оригиналом) и внедрять их в файлы и системные области компьютера.

Вредоносные программы — это программы, предназначенные для незаконного доступа к информации, для скрытого использования компьютера или для нарушения работы компьютера и компьютерных сетей.

Ø По среде обитания вирусы можно разделить на такие виды:

1. Загрузочные вирусы. Загрузочные вирусы проникают в загрузочные сектора устройств хранения данных. При загрузке операционной системы с зараженного диска происходит активация вируса. Его действия могут состоять в нарушении работы загрузчика операционной системы, что приводит к невозможности ее работы, либо изменении файловой таблицы, что делает недоступным определенные файлы.

2. Файловые вирусы. Файловые вирусы чаще всего внедряются в исполнительные модули программ, что позволяет им активироваться в момент запуска программы, влияя на ее функциональность. Таким образом, вирус, находясь в файле, активируется при доступе к этому файлу, инициируемому пользователем или самой ОС. Файловые вирусы – наиболее распространенный вид компьютерных вирусов.

3. Файлово-загрузочные вирусы. Файлово-загрузочные вирусы обедняют в себе возможности двух предыдущих групп, что позволяет им представлять серьезную угрозу работе компьютера.

4. Сетевые вирусы. Сетевые вирусы распространяются посредством сетевых служб и протоколов. Что делает их очень опасными, так как заражение не остается в пределах одного компьютера или даже одной локальной сети, а начинает распространятся по разнообразным каналам связи.

5. Документные вирусы. Документные вирусы (их часто называют макровирусами) заражают файлы современных офисных систем через возможность использования в этих системах макросов (заранее определенный набор действий, микропрограмма, встроенная в документ и вызываемая непосредственно из него для модификации этого документа или других функций). Именно макрос и является целью макровирусов.

Ø По методу существования в компьютерной среде вирусы делятся на такие виды:

1. Резидентные

Резидентный вирус, будучи вызван запуском зараженной программы, остается в памяти даже после ее завершения. Он может создавать дополнительные процессы в памяти компьютера, расходуя ресурсы. Может заражать другие запущенные программы, искажая их функциональность.

2. Нерезидентные

Нерезидентный вирус является неотъемлемой частью зараженной программы и может функционировать только во время ее работы.

Ø По принципу своего функционирования вирусы можно разделить на несколько типов:

1. Вирусы-паразиты – вирусы, работающие с файлами программ, частично выводящие их из строя. Могут быть легко выявлены и уничтожены. Однако, зачастую, файл-носитель остается не пригодным.

2. Вирусы-репликаторы – вирусы, основная задача которых как можно быстрее размножится по всем возможным местам хранения данных и коммуникациям. Зачастую сами не предпринимают никаких деструктивных действий, а являются транспортом для других видов вредоносного кода.

3. Трояны – вирусы, которые массирует свои модули под модули используемых программ, создавая файлы со схожими именами и параметрами, а так же подменяют записи в системном реестре, меняя ссылки рабочих модулей программ на свои, вызывающие модули вируса. Сами размножатся зачастую не могут. Выявляются достаточно сложно, так как простого сканирования файловой системы не достаточно.

4. Вирусы-невидимки – наиболее сложны для обнаружения, так как имеют свои алгоритмы маскировки от сканирования. Маскируются путем подмены вредоносного кода полезным во время сканирования, временным выведением функциональных модулей из работы в случае обнаружения процесса сканирования, сокрытием своих процессов в памяти и т.д.

5. Самошифрующиеся вирусы – вирусы вредоносный код, которых хранится и распространяется в зашифрованном виде, что позволяет им быть недоступными для большинства сканеров.

6. Матирующиеся вирусы – вирусы, не имеющие постоянных сигнатур. Такой вирус постоянно меняет цепочки своего кода в процессе функционирования и размножения. Таким образом, становясь неуязвимым для простого антивирусного сканирования. Для их обнаружения необходимо применять эвристический анализ.

7. "Отдыхающие" вирусы – являются очень опасными, так как могут очень продолжительное время находится в состоянии покоя, распространяясь по компьютерным сетям. Активация вируса происходит при определенном условии, зачастую по определенной дате, что может вызвать огромные масштабы одновременного заражения.

24) Антивирус и типы антивирусов.

1. Антивирус — это программа, предназначенная для борьбы с вредоносными программами.

Задачи:

· не допустить заражения

· обнаружить присутствие вируса

· удалить вирус без ущерба для остальных данных

2. Антивирус-сканер («доктор»)

· защита «по требованию» (нужен запуск)

· поиск в файлах сигнатур вирусов, которые есть в базе данных

· после обнаружения – лечение или удаление

· эвристический анализ – поиск кода, похожего на вирус

«+»лечит известные вирусы, до запуска не занимает память и время процессора

«-»не может предотвратить заражение

3. Антивирус-монитор

· постоянная защита

· проверка файлов при файловых операциях

· проверка флэш-дисков

· перехват подозрительных действий

· проверка данных из Интернета

· защита от спама

«+»предотвращает заражение, в том числе и неизвестными вирусами

«-»замедляет работу компьютера, может мешать работе программ и ОС

25) Шифрование и типы шифров.

1. Шифрование – это преобразование (кодирование) открытой информации в зашифрованную, недоступную для понимания посторонних.

2. Криптология – наука о способах шифрования и дешифрования сообщений.

Криптография – способы шифрования информации.

Криптоанализ – способы дешифрования.

2. Криптостойкость – устойчивость шифра к расшифровке без знания ключа.

26) Шифры Цезаря и Виженера.

1. Шифр Цезаря — это вид шифра подстановки, в котором каждый символ в открытом тексте заменяется символом, находящимся на некотором постоянном числе позиций левее или правее него в алфавите. Например, в шифре со сдвигом вправо на 3, А была бы заменена на Г, Б станет Д, и так далее.

Исходный алфавит: АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯШифрованный: ГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВ

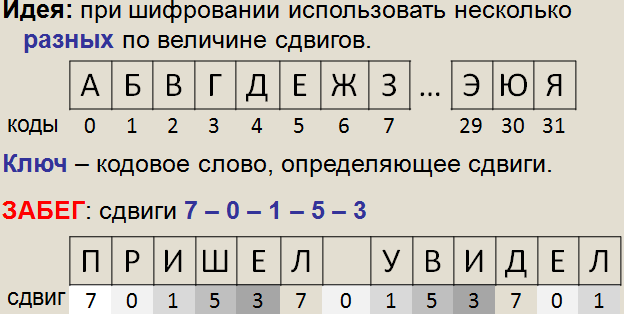

2. Шифр Виженера — метод полиалфавитного шифрования буквенного текста с использованием ключевого слова.Этот метод является простой формой многоалфавитной замены.

{

Шифр Цезаря, также известный как шифр сдвига, код Цезаря или сдвиг Цезаря — один из самых простых и известных методов шифрования. Шифр назван в честь римского императора Гая Юлия Цезаря, использовавшего его для секретной переписки со своими генералами. Каждая буква в этом шифре заменяется другой буквой отстоящей от первой на определенное расстояние. Шаг шифрования, выполняемый шифром Цезаря, часто включается как часть более сложных схем. Как и все моно алфавитные шифры, шифр Цезаря легко взламывается и не имеет практически никакого применения на практике.

Шифр Виженера метод поли алфавитного шифрования буквенного текста с использованием ключевого слова. Шифр Виженера состоит из последовательности нескольких шифров Цезаря с различными значениями сдвига. Для зашифровывания может использоваться таблица алфавитов или квадрат (таблица) Виженера. Применительно к латинскому алфавиту таблица Виженера составляется из строк по 26 символов, причём каждая следующая строка сдвигается на несколько позиций. Таким образом, в таблице получается 26 различных шифров Цезаря. На каждом этапе шифрования используются различные алфавиты, выбираемые в зависимости от символа ключевого слова.

}