ФЕДЕРАЛЬНОЕ АГЕНСТВО ПО ОБРАЗОВАНИЮ РОССИЙСКОЙ ФЕДЕРАЦИИ

ГОУ СПО «ЧЕРЕПОВЕЦКИЙ МЕТАЛЛУРГИЧЕСКИЙ КОЛЛЕДЖ»

|

Для специальности:

230105 "Программное обеспечение, комплексы, системы и сети"

Настройка параметров аутентификации, регистрации и аудита в Windows ХР

МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ И ЛАБОРАТОРНАЯ РАБОТА ПО ДИСЦИПЛИНЕ "ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ"

Составитель: Ефремов Н.И.,

преподаватель колледжа

Череповец

Настройка параметров аутентификации регистрации и аудита в Windows ХР. Методические рекомендации и лабораторная работа по дисциплине «Информационная безопасность». /Составитель: Ефремов Н.И./ - Череповец: Череповецкий металлургический колледж, 2009. - 10 с.

Настройка параметров аутентификации регистрации и аудита в Windows ХР. Методические рекомендации и лабораторная работа по дисциплине «Информационная безопасность». /Составитель: Ефремов Н.И./ - Череповец: Череповецкий металлургический колледж, 2009. - 10 с.

Рецензенты Корниенко Н.А., преподаватель колледжа

Данная методическая разработка рассмотрена на заседании цикловой комиссии «Вычислительная техника» и рекомендована к применению.

Председатель: /Белозерова А.Е./

|

Содержание

1 Цель работы.. 2

2 Основные теоретические сведения.. 2

3 Задание. 7

4 Ход выполнения работы.. 8

5 Рекомендации по оформлению отчета.. 8

6 Контрольные вопросы.. 9

Литература.. 9

|

ЛАБОРАТОРНАЯ РАБОТА № 9

ТЕМА: " Настройка параметров аутентификации, регистрации и аудита в Windows ХР"

1 Цель работы:.

1.1 Рассмотреть порядок настройки брандмауэра ОС Windows XP

1.2 Исследовать возможности межсетевого экрана.

2. ВРЕМЯ: 2 часа

3. УЧЕБНЫЕ МАТЕРИАЛЫ И ОБОРУДОВАНИЕ:

3.1 Конспект лекций;

3.2 Методическая разработка

3.3 Персональный компьютер с установленной ОС Windows (ХР)

Задание

4.1 Активизировать встроенный брандмауэр операционной системы Windows XP и настроить его параметры

4.2.Самостоятельно:

· Настройте брандмауэр на работу с Веб-сервером (HTTP), FTP-сервером и зафиксируйте соответствующее окно для отчета.

· Включите журнал безопасности.

· После выполнения задания 1 и 2 подключитесь к Интернету и посетите любой веб-сервер.

· Завершите работу в Интернете и просмотрите журнал безопасности.

· Зафиксируйте записи журнала безопасности для отчета.

Краткие теоретические сведения

В соответствии с сертификационными требованиями к системам безопасности операционных систем при подключении пользователей должен реализовываться механизм аутентификации и/или идентификации.

Идентификация и аутентификация применяются для ограничения доступа случайных и незаконных субъектов (пользователи, процессы) информационных систем к ее объектам (аппаратные, программные и информационные ресурсы).

Идентификация — присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным.

Аутентификация (установление подлинности) — проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности. Другими словами, аутентификация заключается в проверке: является ли подключающийся субъект тем, за кого он себя выдает.

Настройка параметров аутентификации рассматриваемых операционных систем выполняется в рамках локальной политики безопасности.

Оснастка «Локальная политика безопасности» используется для изменения политики учетных записей и локальной политики на локальном компьютере. При помощи оснастки «Локальная политика безопасности» можно определить:

■кто имеет доступ к компьютеру;

■какие ресурсы могут использовать пользователи на Вашем компьютере;

■включение и отключение записи действий пользователя или группы в журнале событий.

Алгоритм выполнения работы

Для просмотра и изменения параметров аутентификации пользователей выполните следующие действия:

1. Выберите кнопку Пуск панели задач.

2.  Откройте меню Настроить — Панель управления.

Откройте меню Настроить — Панель управления.

3. В открывшемся окне выберите ярлык Администри рование — Локальная политика безопасности (рис. 1)

Рис. 1

4. Выберите пункт Политика учетных записей (этот пункт включает два подпункта: Политика паролей и Политика блокировки учетной записи).

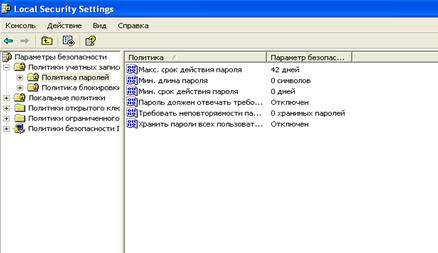

5. Откройте подпункт Политика паролей. В правом окне появится список настраиваемых параметров (рис. 2).

6. В показанном примере политика паролей соответствует исходному состоянию системы безопасности после установки операционной системы, при этом ни один из параметров не настроен.

Рис. 2

Значения параметров приведены в таблице 1.

7. Ознакомьтесь со свойствами всех параметров.

8.  Для изменения требуемого параметра выделите его и вызовите его свойства из контекстного меню после нажатия правой кнопки мыши (или дважды щелкните на изменяемом параметре).В результате этого действия появится одно из окон, показанных на рисунке 3..

Для изменения требуемого параметра выделите его и вызовите его свойства из контекстного меню после нажатия правой кнопки мыши (или дважды щелкните на изменяемом параметре).В результате этого действия появится одно из окон, показанных на рисунке 3..  Рис. 3

Рис. 3

9.

Таблица 1 Значения параметров Политики паролей

| Параметр | Значение | ||

| Требовать неповторяемо- сти паролей Максималь- ный срок дей- ствия пароля | Определяет число новых паролей, которые должны быть сопоставлены учетной записи пользователя, прежде чем можно будет снова использовать ста- рый пароль. Это значение должно принадлежать диапазону от 0 до 24. Определяет период времени (в днях), в течение которого можно использовать пароль, прежде чем система потребует от пользователя заменить его. Можно задать значение в диапазоне от 1 до 999 дней или снять всякие ограничения срока действия, установив число дней равным 0. | ||

| Минималь- ный срок дей- ствия пароля | Определяет период времени (в днях), в течение которого необходимо использовать пароль, прежде чем пользователь сможет заменить его. Можно задать значение в диапазоне от 1 до 999 дней или разрешить немедленное изменение, установив чис- ло дней равным 0. | ||

| Минимальная длина пароля | Определяет наименьшее число символов, которые может содержать пароль учетной записи пользова- теля. Можно задать значение в диапазоне от 1 до 14 символов или отменить использование пароля, установив число символов равным 0. | ||

| Пароль дол- жен отвечать требованиям сложности |   Определяет, должны ли пароли отвечать требова-

ниям сложности.

Если эта политика включена, пароли должны удов-

летворять следующим минимальным требованиям.

Ø Пароль не может содержать имя учетной записи

пользователя или какую-либо его часть.

Ø Пароль должен состоять не менее чем из шес-

ти символов.

Ø В пароле должны присутствовать символы

трех категорий из числа следующих четырех:

1) прописные буквы английского алфавита от А до

Z.

2) строчные буквы английского алфавита от а до z;

3) десятичные цифры (от 0 до 9);

4) символы, не принадлежащие алфавитно-

цифровому набору (например,!,$,#, %).

Проверка соблюдения этих требований выполняется

при изменении или создании паролей. Определяет, должны ли пароли отвечать требова-

ниям сложности.

Если эта политика включена, пароли должны удов-

летворять следующим минимальным требованиям.

Ø Пароль не может содержать имя учетной записи

пользователя или какую-либо его часть.

Ø Пароль должен состоять не менее чем из шес-

ти символов.

Ø В пароле должны присутствовать символы

трех категорий из числа следующих четырех:

1) прописные буквы английского алфавита от А до

Z.

2) строчные буквы английского алфавита от а до z;

3) десятичные цифры (от 0 до 9);

4) символы, не принадлежащие алфавитно-

цифровому набору (например,!,$,#, %).

Проверка соблюдения этих требований выполняется

при изменении или создании паролей.

| ||

| Параметр | Значение | ||

| Хранить пароли всех пользователей в домене, используя обратимое шифрование | Определяет, следует ли в системах Windows 2000 Server, Windows 2000 Professional и Windows XP хранить пароли, используя обратимое шифрование. Эта политика обеспечивает поддержку приложений, использующих протоколы, которым для проверки подлинности нужно знать пароль пользователя. Хранить пароли, зашифрованные обратимыми методами, - это все равно, что хранить их открытым текстом. Поэтому данную политику следует использовать лишь в исключительных случаях, если потребности приложения оказываются важнее, чем защита пароля. | ||

10.  Измените значение параметра и нажмите Ок.

Измените значение параметра и нажмите Ок.

11.Например (обязательно выполнить и сохранить), выберите параметр Требовать неповторяемости паролей и измените его значение на 1.

12.Для настройки Политики блокировки учетной записи выберите этот подпункт и откройте его.

13.Значения параметров данного подпункта Политики учетных записей приведены в таблице 2.

14.Ознакомьтесь со свойствами всех параметров.

15.Для изменения параметров воспользуйтесь алгоритмом, описанным в пунктах 8—10.

Регистрация является еще одним механизмом обеспечения защищенности информационной системы. Этот механизм основан на подотчетности системы обеспече  ния безопасности, фиксирует все события, касающиеся безопасности. Эффективность системы безопасности принципиально повышается в случае дополнения механизма регистрации механизмом аудита. Это позволяет оперативно выявлять нарушения, определять слабые места в системе защиты, анализировать закономерности системы, оценивать работу пользователей и т. д.

ния безопасности, фиксирует все события, касающиеся безопасности. Эффективность системы безопасности принципиально повышается в случае дополнения механизма регистрации механизмом аудита. Это позволяет оперативно выявлять нарушения, определять слабые места в системе защиты, анализировать закономерности системы, оценивать работу пользователей и т. д.

Аудит — это анализ накопленной информации, проводимый оперативно, в реальном времени или периодически (например, раз в день). Оперативный аудит

с автоматическим реагированием на выявленные нештатные ситуации называется активным.

Практическими средствами регистрации и аудита являются:

Ø различные системные утилиты и прикладные программы;

Ø в регистрационный (системный или контрольный) журнал.

Первое средство является обычно дополнением к мониторингу, осуществляемому администратором системы. Комплексный подход к протоколированию и аудиту обеспечивается при использовании

регистрационного журнала.

Регистрационный журнал — это хронологически упорядоченная совокупность записей результатов деятельности субъектов системы, достаточная для восстановления, просмотра и анализа последовательности действий, окружающих или приводящих к выполнению операций, процедур или совершению событий при транзакции с целью контроля конечного результата.

Порядок выполнения работы

А. Активизация механизма регистрации и аудита с помощью оснастки Локальные политики безопасности.

1. Выберите кнопку Пуск панели задач.

2. Откройте меню Настроить/Панель управления.

3. В открывшемся окне выберите ярлык Администрирование/Локальная политика безопасности.

4. Выберите пункт Политика аудита (рис. 1).

5. Для включения или отключения параметров аудита выберите требуемый параметр и дважды щелкните левой клавишей мыши.

6. Для каждого параметра можно задать аудит успехов или отказов, либо вообще отключить аудит событий данного типа (рис. 2).

7. Значения параметров политики аудита приведены в таблице 1.

8. По умолчанию все параметры политики аудита выключены.

9. Включите аудит успеха и отказа для всех пара метров.

10.Для этого выполните пункт 5.

11.Нажмите кнопку ОК.

Таблица 1 Значение параметров аудита системы

| Параметр | Значение | |

| Аудит событий входа в систему | Определяет, подлежит ли аудиту каждая попытка пользователя войти в систему или выйти из нее на другом компьютере при условии, что данный компьютер используется для проверки подлинности учетной записи. Если этот параметр политики определен, можно задать аудит успехов или отказов, либо вообще отключить аудит событий данного типа. Аудит успехов означает создание записи аудита для каждой успешной попытки входа в систему. Аудит отказов означает создание записи аудита для каждой неудачной попытки входа в систему. | |

Аудит управле-

ния учетными

записями Аудит управле-

ния учетными

записями

| Определяет, подлежат ли аудиту все события, связанные с управлением учетными записями на компьютере. К таким событиям относятся сле- дующие события: > создание, изменение или удаление учетной записи пользователя или группы; > переименование, отключение или включение учетной записи пользователя; > задание или изменение пароля. | |

| Аудит доступа к службе каталогов | Определяет, подлежит ли аудиту событие до- ступа пользователя к объекту каталога Active Directory, для которого задана собственная сис- темная таблица управления доступом. | |

| Аудит входа в систему | Определяет, подлежит ли аудиту каждая попыт- ка пользователя войти в систему или выйти из нее на данном компьютере, или подключиться к нему через сеть. | |

| Аудит доступа к объектам | Определяет, подлежит ли аудиту событие до- ступа пользователя к объекту — например, к файлу, папке, разделу реестра, принтеру и т. п. — для которого задана собственная сис- темная таблица управления доступом. | |

| Параметр | Значение | |

| Аудит использо- вания привиле- гий | Определяет, подлежит ли аудиту каждая попыт- ка пользователя воспользоваться предоставлен- ным ему правом. | |

| Аудит отслежи- вания процессов | Определяет, подлежат ли аудиту такие события, как активизация программы, завершение про- цесса, повторение дескрипторов и косвенный доступ к объекту. | |

| Аудит системных событий | Определяет, подлежат ли аудиту события пере- загрузки или отключения компьютера, атакже события, влияющие на системную безопасность или на журнал безопасности. | |