1. Выберите кнопку Пуск панели задач.

2. Откройте меню Настроить/Панель управления.

3. В открывшемся окне выберите ярлык Администрирование/Локальная политика безопасности.

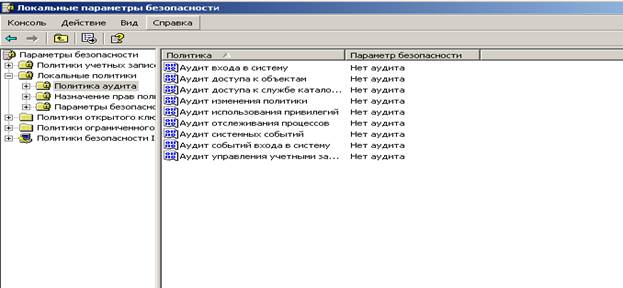

4. Выберите пункт Политика аудита (рис. 1).

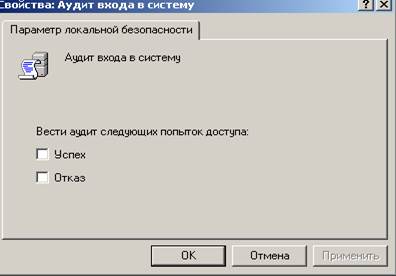

5. Для включения/отключения параметров аудита выберите требуемый параметр и дважды щелкните левой клавишей мышки.

6. Для каждого параметра можно задать аудит успехов или отказов, либо вообще отключить аудит данного типа (рис. 2).

7. Значения параметров аудита приведены в таблице №1.

8. По умолчанию все параметры политики аудита выключены.

9. Включите аудит успеха и отказа для всех параметров.

10. Для этого выполните пункт 5.

11. Нажмите кнопку ОК.

Рис. 1

Рис. 2

Таблица №1

Значения параметров аудита системы

| Параметр | Значение |

| Аудит событий Входа в систему | Определяет, подлежит ли аудиту каждая попытка пользователя войти в систему или выйти из неё на другом компьютере при условии, что данный компьютер используется для проверки подлинности учетной записи. Если этот параметр политики определен, можно задать аудит успехов или отказов, либо вообще отключить аудит событий данного типа. Аудит успехов означает создание записей аудита для каждой неудачной попытки входа в систему. |

| Аудит управления Учетными записями | Определяет подлежат ли аудиту все события, связанные с управлением учетными записями на компьютере. К таким событиям относятся следующие события:

|

| Параметр | Значение |

| Аудит доступа к службе каталогов | Определяет, подлежит ли аудиту событие доступа пользователя к объекту каталога Active Directory, для которого задана собственная системная таблица управления доступом. |

| Аудит входа в систему | Определяет, подлежит ли аудиту каждая попытка пользователя войти в систему либо выйти из неё на данном компьютере, или подключиться к нему через сеть. |

| Аудит доступа к объектам | Определяет, подлежит ли аудиту событие доступа пользователя к объекту – например, к файлу папке, разделу реестра, принтеру и т.п. – для которого задана собственная системная таблица управления доступом. |

| Аудит изменения политики | Определяет, подлежит ли аудиту каждый факт изменения политик назначения прав пользователей, политик аудита или политик доверительных отношений. |

| Аудит использования привилегий | Определяет, подлежит ли аудиту каждая попытка пользователя воспользоваться предоставленным ему правом. |

| Аудит отслеживания процессов | Определяет, подлежат ли аудиту такие события, как активизация программы, завершение процесса, повторение дескрипторов и косвенный доступ к объекту. |

| Аудит системных событий | Определяет, подлежат ли аудиту такие события, как перезагрузка или отключение компьютера, а также события, влияющие на системную безопасность или на журнал безопасности. |

B. Просмотр и настройка аудита папок и файлов (доступно только на томах NTFS).

1. Установите указатель мыши на папку или файл, для которой следует выполнить аудит, и нажмите правую кнопку мыши.

2. В появившемся контекстном меню выберите команду Свойства.

3. В окне свойств папки или файла перейдите на вкладку Безопасность.

4. На вкладке Безопасность нажмите кнопку Дополнительно и затем перейдите на вкладку Аудит.

5. Если Вы хотите настроить аудит для нового пользователя или группы, на вкладке Аудит нажмите кнопку Добавить

6. Появиться диалоговое окно Выбор: Пользователь, Компьютер или Группа.

7. Выберите имя нужного пользователя или группы и нажмите кнопку ОК. Откроется окно диалога Элемент аудита для. Здесь Вы сможете ввести все необходимые параметры для аудита.

8. В списке Применять укажите, где следует выполнять аудит (это поле доступно только для папок).

9. В группе Доступ следует указать, какие события следует отслеживать: окончившиеся успешно (Успех), неудачно (Отказ) или оба типа событий.

10. Применять этот аудит к объектам и контейнерам только внутри этого контейнера – определяет, распространяются ли введенные Вами настройки аудита на файлы и папки, находящиеся ниже по дереву каталогов файловой системы (флажок не установлен). В обратном случае, установите флажок (или выберите в списке) Применять опцию Только для этой папки. Это позволит не выполнять аудит для тех объектов файловой системы, которые не представляют интереса.

11. После завершения настройки аудита для папки или файла нажмите несколько раз кнопку ОК, чтобы закрыть все окна диалога.

12. Если Вы хотите просмотреть или изменить настройки аудита для уже существующего пользователя или группы, нажмите кнопку Показать/Изменить. Появиться окно диалога Элемент аудита для. Здесь Вы сможете выполнить все необходимые изменения параметров аудита для выбранного Вами пользователя или группы. По окончанию внесения изменений нажмите кнопку ОК.

Примечание: После включения Аудита операционная система Windows XP начинает отслеживать события, связанные с безопасностью. Полученную информацию можно просмотреть с помощью оснастки Просмотр событий. При просмотре журнала событий можно выяснить, кто предпринял попытку выполнения неразрешенных ему действий. Для того, чтобы иметь возможность настраивать аудит для файлов или папок, необходимо иметь права администратора.

C. Просмотр событий в журнале событий.

1. Выберите кнопку Пуск панели задач.

2. Откройте меню Настроить/Панель управления.

3. В открывшемся окне выберите ярлык Администрирование и далее параметр Просмотр событий.

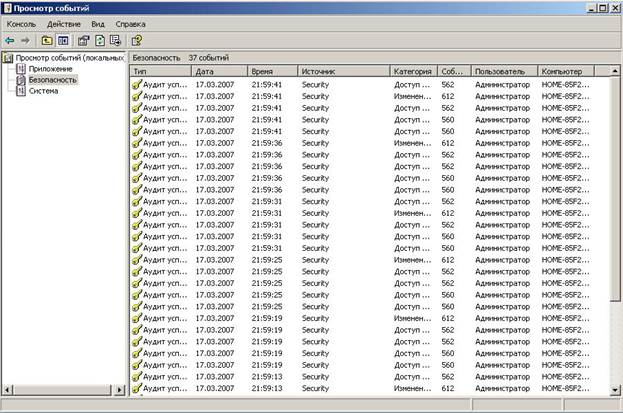

4. В открывшемся окне выберите пункт Безопасность (рис. 3).

Рис. 3

5. В правой половине открытого окна появиться список всех зарегистрированных событий.

6. Для просмотра требуемого события вызовите его свойства из контекстного меню или дважды щелкните по его названию левой клавишей мыши.

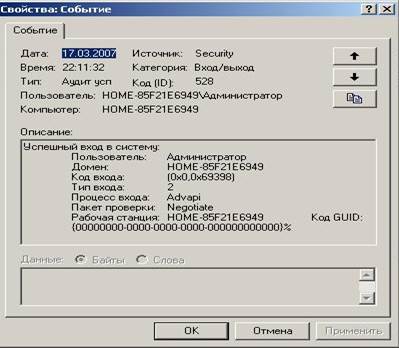

7. В результате появится окно, как показано на рис. 4.

8. В показанном примере зафиксирован успех входа в систему пользователя Администратор.

9. Таким образом просмотр журнала событий позволяет в полной мере проанализировать действия пользователей и процессов.

Рис. 4

Задания для самостоятельной работы:

1. Включите аудит успеха и отказа всех параметров (используйте задание А).

2. Выйдите из системы и предпримите попытку входа в операционную систему с неверным паролем. Откройте журнал событий, найдите соответствующую запись и скопируйте в буфер обмена для отчета (клавиша Print Screen).

3. Удалите раннее созданную учетную запись ПЗ-6 и зафиксируйте все события системного журнала, связанные с этим действием для отчета.

Контрольные вопросы:

1. Чем отличаются термины регистрация и аудит?

2. Что является средствами регистрации и аудита?

3. Какие события фиксируются в системном журнале?

4. Что фиксирует система при регистрации событий?